2026 年 2 月,一起围绕 DJI 旗下扫地机器人 DJI Romo 的安全漏洞事件,在科技与安全圈层掀起波澜。

根据The Verge 报道,一名开发者 Sammy Azdoufal 原本只是希望用 PS5 手柄远程控制自己的新购扫地机器人。然而,在他借助生成式 AI 编程工具逆向分析通信协议后,意外获得了对全球约 7000 台同型号设备的访问能力。更令人震惊的是,他几乎无需入侵服务器,仅通过提取自己设备的私有 token,即可订阅到其他设备的 MQTT 消息流。

尽管该漏洞目前已被修复。但真正值得行业反思的,并不是一次技术缺陷,而是这起事件所揭示的系统性结构问题——云优先架构、权限控制设计、生成式 AI 的攻击赋能,以及智能家居产业长期忽视的“默认信任”逻辑。

一次“非恶意实验”,暴露的是架构级问题

Azdoufal 声称,他并未进行传统意义上的黑客入侵。他没有暴力破解、没有渗透服务器,而是通过合法获取的认证令牌连接到 DJI 的 MQTT 服务器。当他订阅相关主题时,大量设备数据开始每三秒一次地“报到”。

这些设备来自 24 个国家,数量迅速突破 6700 台。如果将同一系统下的 DJI Power 储能设备计算在内,潜在访问规模超过 1 万台。

在演示中,他可以看到:

-

设备序列号

-

当前清扫房间

-

电量状态

-

清扫路径与距离

-

遇到的障碍物信息

-

实时生成的 2D 户型地图

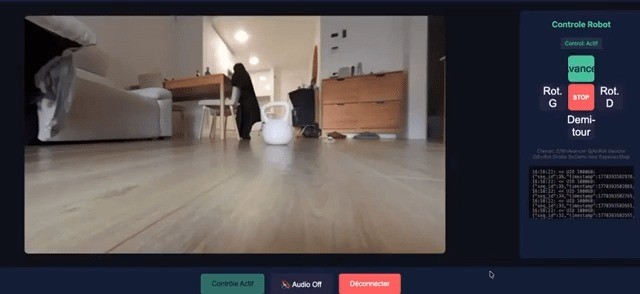

更重要的是,在漏洞尚未完全修复前,他能够远程调取部分设备的实时摄像头画面,甚至绕过 PIN 验证。

问题的核心不在于“是否加密传输”。DJI 在后续声明中强调,设备与服务器之间使用 TLS 加密通信。但正如安全研究者所指出的:TLS 只能保护“传输管道”,却无法限制“管道内的授权参与者”。

如果 MQTT broker 层面缺乏精细化 ACL(访问控制列表),那么一旦成为“合法客户端”,便可以通过通配符订阅(如 #)监听所有主题数据。在这种情况下,问题不在于黑客能力,而在于权限设计的边界过于宽泛。

这是一种典型的“后端权限验证缺失”问题,而非简单的加密失误。

云优先架构的放大效应:单点漏洞,群体风险

智能家居产品依赖云端已成为行业常态。用户期望在外网环境下也能查看摄像头、控制设备、获取通知。这意味着数据必须先经过云服务器。

然而,云架构的便利性背后,是风险的高度集中化。

在本次事件中,问题不是某一台扫地机器人被攻破,而是全球数千台设备同时暴露在同一访问逻辑之下。一旦认证体系设计失当,漏洞的影响呈指数级放大。

更值得警惕的是,设备每三秒主动向服务器发送一次 MQTT 数据包。这种高频“心跳式”上报,意味着:

-

用户行为被持续记录

-

空间结构被实时建模

-

设备活动轨迹被完整保留

当这些数据在服务器端被错误授权访问,其风险远超单次视频泄露。

生成式 AI:安全门槛的结构性下移

Azdoufal 表示,他使用 Claude Code 进行协议逆向和工具开发。无论具体工具为何,事件已经清晰表明:生成式 AI 正在显著降低安全研究与攻击实现的门槛。

过去,分析 MQTT 协议、构建订阅工具、编写自动化扫描器,需要扎实的网络安全与编程能力。而现在,自然语言提示即可快速生成原型工具。

这意味着:

-

漏洞利用成本下降

-

攻击规模扩张速度提升

-

发现漏洞的“非专业人士”比例上升

AI 既是生产力工具,也是攻击放大器。当攻击能力被“平民化”,行业必须假设潜在攻击者同样拥有 AI 辅助。

智能家居安全模型需要从“防专业黑客”升级为“防 AI 协助下的普通用户”。

摄像头与麦克风:功能冗余还是风险外溢?

扫地机器人配备摄像头已成为高端产品标配,用于视觉导航、障碍识别与远程查看。但麦克风的存在,则引发更大争议。

在本次事件中,研究者质疑:“一台吸尘器为什么需要麦克风?”

从产品设计角度看,麦克风可能用于语音交互或环境感知。然而,一旦与云架构绑定,其存在本身即构成潜在监听风险。

更重要的是,用户对“摄像头类设备”的信任阈值极低。一次漏洞曝光,即可能造成品牌长期信任损耗。历史上:

-

Ecovacs 曾被黑客远程操控设备

-

Dreame 某型号被曝存在摄像头访问漏洞

-

多家安防摄像头厂商曾因后端权限问题引发争议

在智能家居领域,安全事故往往不是技术问题,而是品牌生命周期问题。

“数据存储在美国”真的等于安全吗?

DJI 在声明中指出,欧洲地区数据存储在美国 AWS 云基础设施上。

但安全专家指出,服务器地理位置并不能自动构成访问限制。如果内部权限管理不清晰,或存在跨区域访问机制,物理位置并非核心防线。

真正关键的是:

-

严格的最小权限原则

-

服务器侧数据隔离

-

细粒度 topic 级别 ACL

-

内部访问审计机制

如果服务器内的应用层数据对所有授权客户端可读,那么加密与地域隔离都无法解决根本问题。

从“功能优先”到“默认不可信”:产业逻辑的转折点

这起事件没有造成大规模恶意利用,是行业的幸运。但它揭示了一个趋势:

智能家居正在进入“默认不可信”时代。

过去的设计逻辑是:

-

默认信任认证客户端

-

默认信任云服务器

-

默认信任内部访问权限

未来的设计逻辑必须转向:

-

默认客户端可能被滥用

-

默认服务器内部也需零信任隔离

-

默认每个设备是独立安全域

零信任架构(Zero Trust)不应仅停留在企业 IT 领域,而应成为智能家居云平台的基础原则。

对行业的启示:三条必须重构的安全底线

第一,本地模式必须成为强制选项。设备应在无云环境下保持基础可用,避免完全依赖远程服务器。

第二,权限控制必须精细化到设备级别。每台设备的 MQTT topic 应严格隔离,禁止通配符订阅跨设备数据。

第三,AI 安全测试需常态化。厂商应主动使用生成式 AI 工具模拟攻击场景,而非被动等待外部发现。

结语:真正的“智能”,建立在可被验证的安全之上

DJI Romo 事件不是孤例,而是一个信号。

当家庭空间全面数字化、设备全面云化、AI 全面工具化,安全不再是附属功能,而是基础设施本身。在智能家居的下一阶段竞争中,谁能在体验与安全之间建立可验证的平衡,谁才能真正赢得用户信任。未来的产品卖点,不只是“更聪明”,而是“即使被攻击,也依然可控”。

参与评论 (0)